2020年12月,发现黑客组织UNC2452对许多美国政府机构发起了大规模的网络攻击。此外,由于这种网络攻击而泄漏的Windows源代码正在出售中,对社会具有重大影响。安全公司FireEye解释了此类UNC2452攻击的详细技术,并免费发布了对策工具。

UNC2452的网络攻击通过更改SolarWinds分发的Orion Platform软件更新而得以更改。该软件更新已分发给超过18,000家公司和政府机构,据报道,除了美国财政部,国务院和美国国立卫生研究院等部委之外,微软和思科等公司也遭受了损失。微软总裁布拉德·史密斯(Brad Smith)将其视为过去十年来最严重的网络攻击之一。

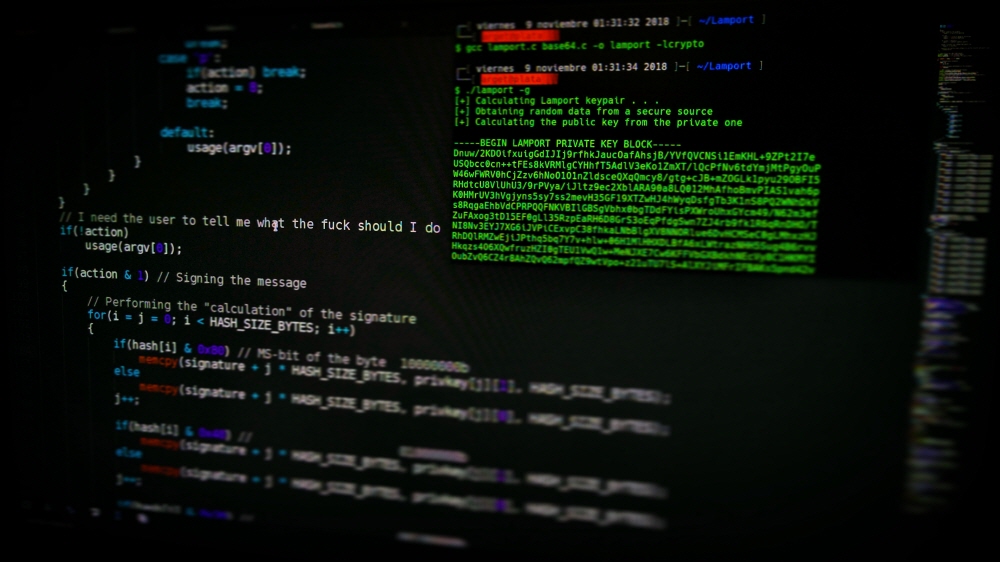

研究了UNC2452网络攻击的FireEye发现,这是一个称为SUNBURST的特洛伊木马,已被整合到Orion平台软件更新中。此外,经过修改的软件更新包括Solarwind的常规数字签名,并且从2020年3月开始进行更改的9个月以来,UNC2452的网络攻击一直没有被任何人注意到。

根据FireEye发布的最新报告,发现UNC2452窃取Active Directory令牌签名证书并使用感染目标的恶意软件伪造某些用户令牌。此令牌允许UCN2452以任意用户身份登录到应用程序,而无需对诸如Microsoft 365之类的应用程序进行多因素身份验证。此外,UCN2452将受信任的域添加到Azure Active Directory,而UCN2452添加可控制的IdP。

然后,UCN2452可以以所有用户身份执行各种任务,例如发送和接收电子邮件,发送文件以及执行文件。另外,由于攻击者被识别为授权用户,因此攻击检测非常困难。

这样,很难确定UCN2452攻击是否受到攻击,因为很难确定合法的用户行为或攻击者行为。因此,FireEye可以检查出UCN2452开发应用程序中使用的某些行为模式,以检测UCN2452和github对公众的攻击。相关信息可以在这里找到。

Add comment