事实证明,有人企图在密码钱包中植入后门,并使用开源代码库窃取用户的硬币。这个案例简单地讲述了供应链对开源软件的攻击危机。

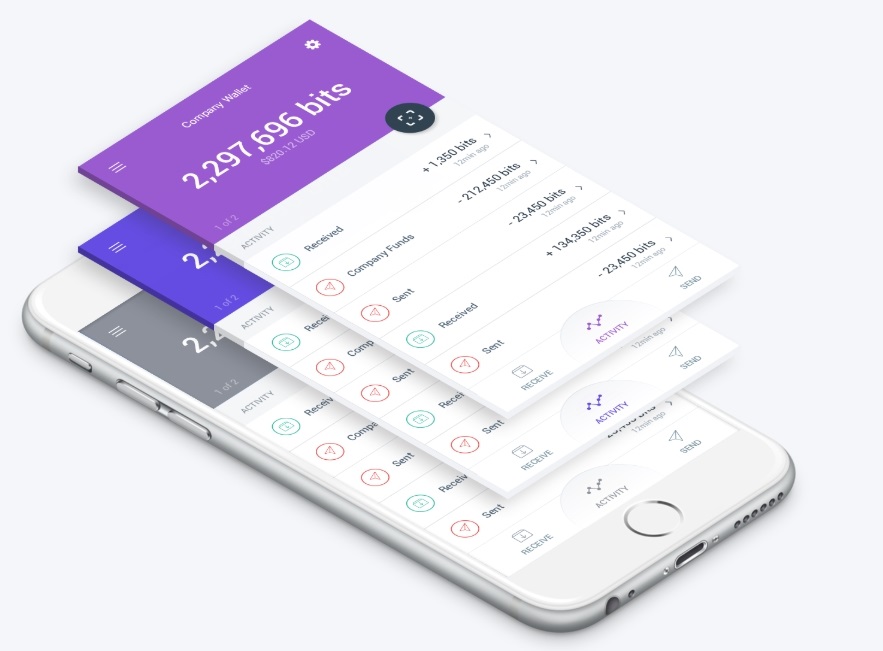

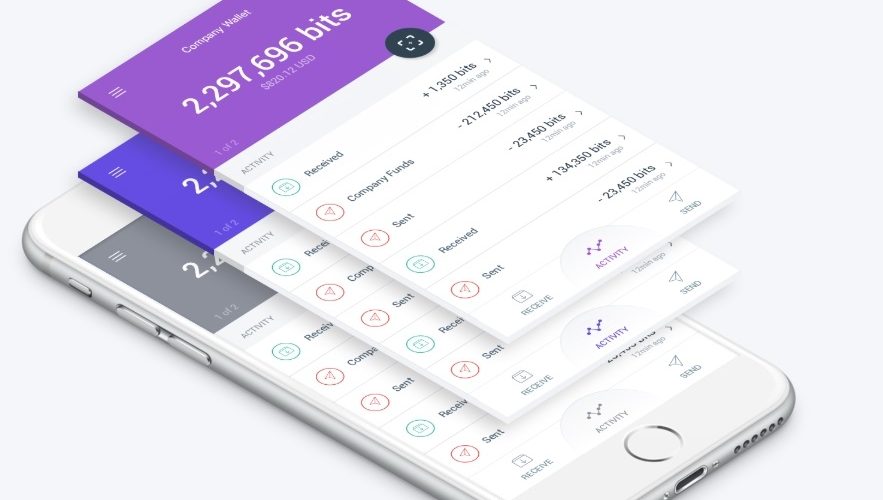

一个硬币钱包应用程序与后门,窃取位硬币是Copay。您可以通过检查官方Hub公告板上报告的代码来验证您在COPE应用程序中使用的代码库(事件流)上有后门。

验证结果显示9月8日发布的此代码库版本3.3.6中引入的特定模块(flatmap-stream)存在问题。在版本发布时,模块本身并不容易受到攻击。顺便说一下,10月10日,我在这个模块中设置了一个后门程序,包括恶意代码在内的两个步骤。此后门旨在窃取COPY应用程序用户持有的钻头硬币。

有人指出,由于公告板上的问题,恶意代码被输入COPEY,但直到10月11日,COPEY才采取任何其他行动。最初,它声称它没有在COPY应用程序中引入带有恶意代码的模块,但承认它受到11月26日COPE应用程序版本0.0.2到5.1.0的后门影响。这些版本的用户还建议您在更新到最新版本5.2.0之前不要运行该应用程序。

软件包管理工具根据NPM官员的说法,此漏洞不是针对一般模块开发人员,而是针对某些具有特定开发环境的COPY开发人员。该漏洞在开发人员的计算机上也不起作用,开发人员在发布应用程序时将功能打包到最终用户应用程序中。因此,很难提前发现攻击。

在羽毛中心公告板上,有人指出该模块的开发人员没有时间提供更新,并且他们已经被其他开发人员帮助了几个月。开源软件是一些不确定的开发人员,他们建立了关系。有时恶意用户无法静默检测恶意代码。响应针对开源供应链的网络攻击变得越来越困难,因为开发人员没有制作所有代码,而是使用现有的第三方组件快速开发新软件。有关更多信息,请单击此处 。

Add comment